こんにちは。SCSKセキュリティプロダクト部Yubicoチームです。

FIDO2パスワードレス認証はさまざまなサービスに実装されている、セキュリティレベルの高い認証方式です。

しかしYubiKeyの本人確認を設定しないまま利用すると、セキュリティレベルの低下を招く可能性があります。

今回はFIDO2パスワードレス認証でYubiKeyを利用する場合に、本人確認を事前設定することの重要性に触れたいと思います。

また、Oktaなど一部のサービスでは、FIDO2認証を有効化する際に、認証パラメータの選択をする必要がありますが、何を選択すべきかの判断材料にもなると思います。

FIDO2では、認証機を登録・認証する際の、認証機(YubiKey)の動作に以下の仕様が策定されています。

登録・認証処理が人間による操作であることを確認します。

登録・認証に際してユーザーの本人確認を実行し、その成否をサービス側に報告します。

UPの目的はユーザーを識別することではありません。

認証操作を実行しているのが人間であり、マルウェアなどのソフトウェア的な制御ではないことを確認するためのものです。

YubiKeyはプログラム的に的に制御できないタッチ用静電センサを備えており、これを実現しています。

UVの目的はサービスへログインするユーザーが、認証機の正当な所有者であるかを確認することです。

ユーザーがYubiKeyを使用してサービスへの認証操作を行う際に、YubiKeyが自身に登録されている識別情報に基づいてユーザーを識別します。

FIDO2の一般論としてUVの手法はパスワード、PIN、指紋、公開鍵の資格情報など、認証機の仕様によって様々ですが、いずれにせよユーザーを特定できる方法でなければなりません。

YubiKeyでは4~63バイトのPIN、もしくは指紋情報(YubiKey Bioの場合のみ)が使用されます。

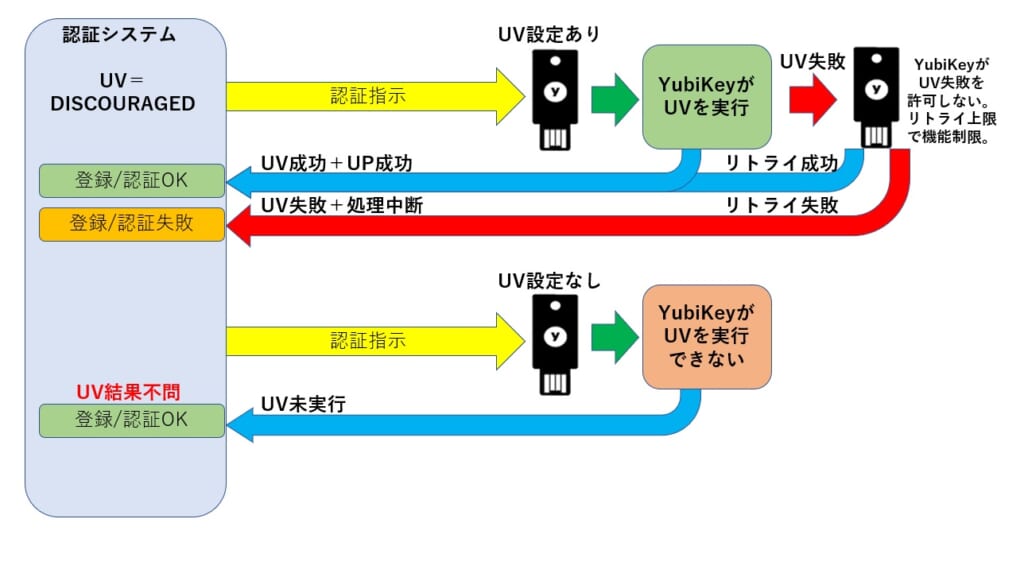

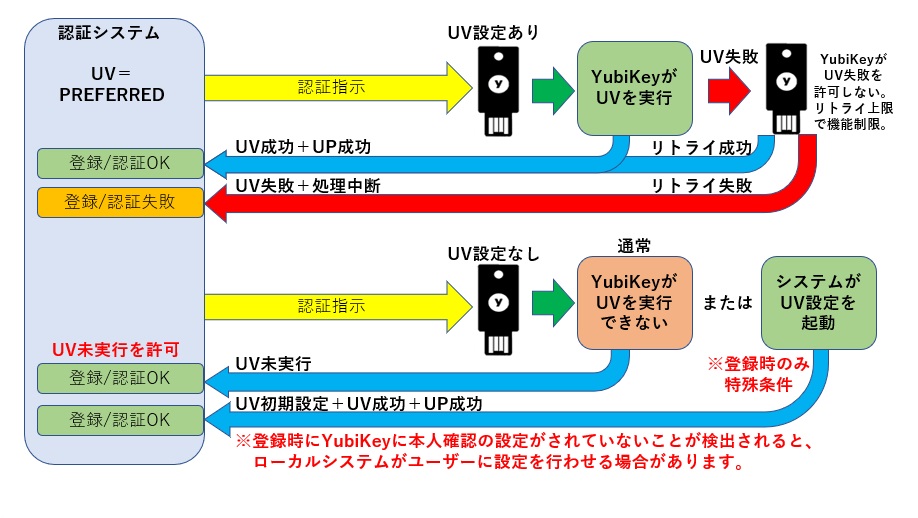

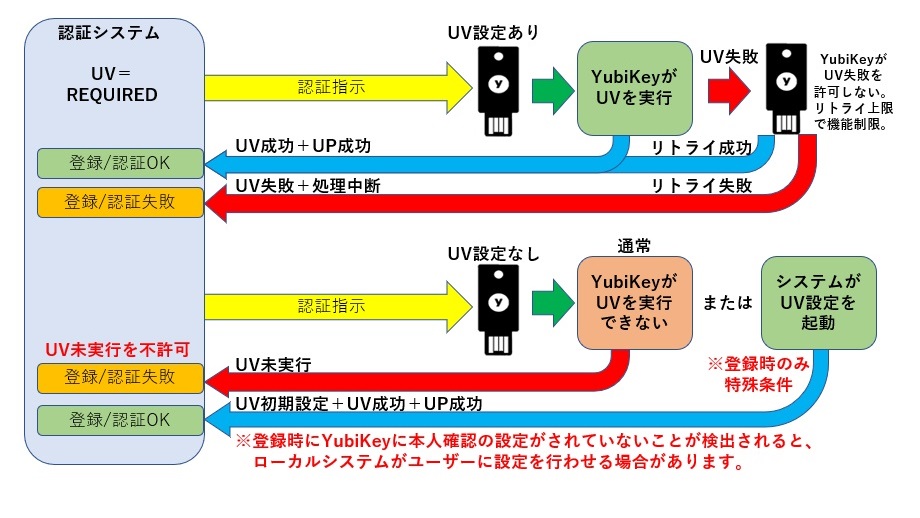

サービスがFIDO2認証を実装する際のUVの基準には3つのレベルがあり、それぞれ認証機側の動作結果に対する許容範囲が異なります。

認証機の本人確認を不問とする設定です。 既にFIDO2認証以外で本人確認が完了しているなど、それ以上の本人確認を必要としない場合に設定します。

認証機の本人確認は優先事項ですが、本人確認が実行されなくても認可されます。

認証機の本人確認が実行され、かつ成功しなければなりません。

本人確認が設定できない認証環境(FIDO U2F専用の認証機やUV非対応ブラウザなど)で登録、認証を行った場合は失敗します。

サービス側のUV設定がDISCOURAGED、PREFERRED、REQUIREDのとき、YubiKeyの本人確認設定の有無によって、登録と認証の成否は以下のようになります。(注:FIDO U2Fの場合は異なる動作になります)

本人確認が設定できない認証環境(FIDO U2F専用の認証機やUV非対応ブラウザなど)で登録、認証を行った場合は失敗します。サービス側のUV設定がDISCOURAGED、PREFERRED、REQUIREDのとき、YubiKeyの本人確認設定の有無によって、登録と認証の成否は以下のようになります。(注:FIDO U2Fの場合は異なる動作になります)

上図の通り、YubiKeyに本人確認の設定がされている場合には、サービス側のUVパラメータが何に設定されていたとしても、ユーザー側の処理やシステムへの登録・認証結果は変わりません。

しかし、YubiKeyに本人確認の設定がないままUV=PREFERRED設定のサービスに登録・認証を行うと、本人確認がされないままYubiKeyを使用できる可能性があります。

FIDO2のUVデフォルト値はPREFERREDであるため、これは実際に起こり得る問題です。

本人確認の設定がされないままのYubiKeyを、FIDO2パスワードレス認証に利用することは、所持情報のみによる認証となるため非常に危険です。

Oktaなど一部のサービスでは、FIDO2認証機能を有効化する際にUVパラメータを設定することができます。

そのようなサービスではREQUIREDを選択することで、本人確認が設定されていないYubiKeyが使われないようにすることも可能です。

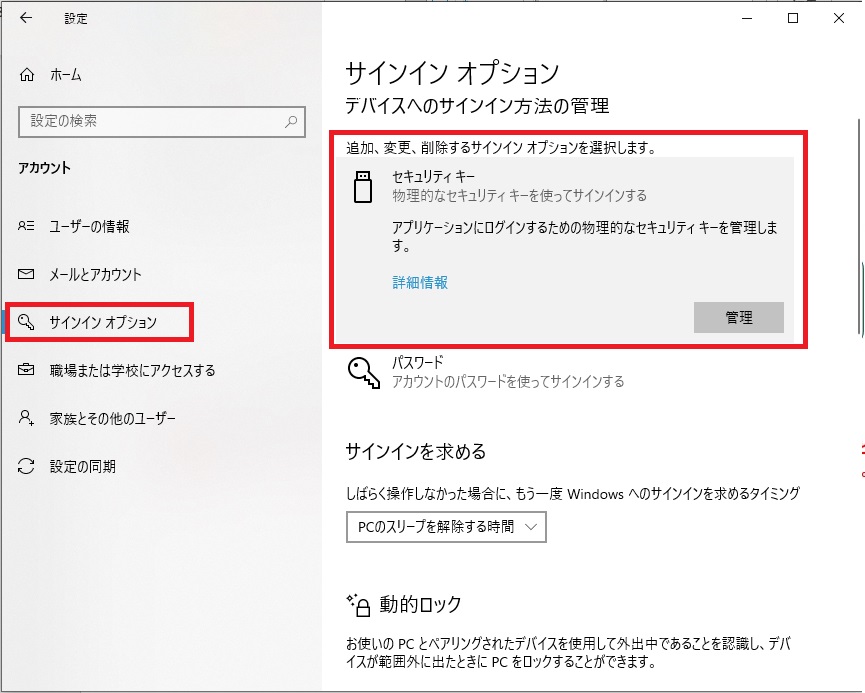

YubiKeyのFIDO2 PINや指紋登録は、Windows10 1903以降であればWindows標準の機能で設定でき、また

Yubico社が提供するYubico AuthenticatorやYubiKey Managerなどのユーティリティでも設定が可能です。

YubiKeyをFIDO2パスワードレス認証でご利用になる際は、不測のセキュリティレベル低下を防ぐためにも、本人確認の設定を行ってから使用することを強く推奨します。

YubiKeyはFIDO2パスワードレス認証に対応したセキュリティキーにすぎませんが、その利用にはFIDO2の仕様や実装する設定、クライアントの環境など、様々な要素が関わってきます。

弊社が世のお客様の利用環境を全て把握することは叶いませんが、日々情報の収集を行い、ノウハウの蓄積を行っております。ご利用のシステムの認証を強化したい、というご要望に関しましては、お気軽にご相談ください。

お問い合わせ

ご質問、ご相談、お見積もりなど お気軽にお問い合わせください。

プロダクト・サービス事業グループ

ネットワークセキュリティ事業本部

セキュリティプロダクト第二部

を事前設定することの重要性について.jpg)